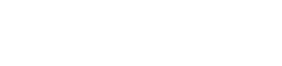

Sicherheitsseite des SV Control Panels

Auf der Seite Sicherheit können Sie Benutzer-Passwörter modifizieren, den Kommunikationsmodus zwischen dem Aurora Protect-Agent und Genetec™ auswählen und Härtungsprofile und System-Sicherheitseinstellungen auf Ihre Streamvault™-Appliance anwenden.

Passworteinstellungen

Verwenden Sie den Abschnitt Berechtigungen auf der Seite Sicherheit, um die Passwörter der Benutzerkonten für Ihre Streamvault™ Appliance zu ändern.

- Security Center (Admin-Benutzer)

- Das Passwort des Admin-Benutzers für Security Desk, Config Tool und Genetec™ Update Service.

- Server Admin

- Das Passwort für die Genetec™-Server-Admin-Anwendung.

- Windows-Bediener

- Klicken Sie auf Passwort ändern, um das Bedienerpasswort für Windows zu ändern.

Endpunktschutzeinstellungen

Verwenden Sie den Abschnitt Endpunktschutz, um den Modus auszuwählen, in dem der Aurora Protect-Agent mit Genetec kommuniziert, und um den Status des Aurora Protect-Service (CylanceSvc) anzuzeigen.

Aurora Protect ist die KI-gestützte Antivirensoftware, die zum Schutz vor Bedrohungen und zur Erkennung dieser Bedrohungen verwendet wird.

Sie können zwischen den folgenden Betriebsarten wählen:

- Online (empfohlen)

- Bei Internetverbindung kommuniziert der Aurora Protect-Agent mit Genetec, um über neue Bedrohungen zu berichten, den Agenten zu aktualisieren und Daten für die Verbesserung der mathematischen Modelle zu senden. Diese Option bietet die höchste Schutzstufe.

- Getrennt

- Der getrennte Modus ist für eine Appliance ohne Internetverbindung gedacht. In diesem Modus kann Aurora Protect keine Verbindung zu Genetec Management Services in der Cloud herstellen und Informationen an diese senden. Ihre Appliance ist vor den meisten Gefahren geschützt. Wartung und Updates sind über den Genetec™ Update Service (GUS) verfügbar.

- Ausschalten

- Wählen Sie diesen Modus aus, um Aurora Protect dauerhaft von Ihrer Appliance zu deinstallieren. Ihre Appliance verwendet Microsoft Defender als Bedrohungsschutz und -erkennung. Es wird nicht empfohlen, Aurora Protect auszuschalten, wenn die Appliance keine Virendefinitionsaktualisierungen für Microsoft Defender empfangen kann.

Das Feld Aurora Protect-Service zeigt an, ob der Aurora Protect-Service ausgeführt wird oder gestoppt wurde.

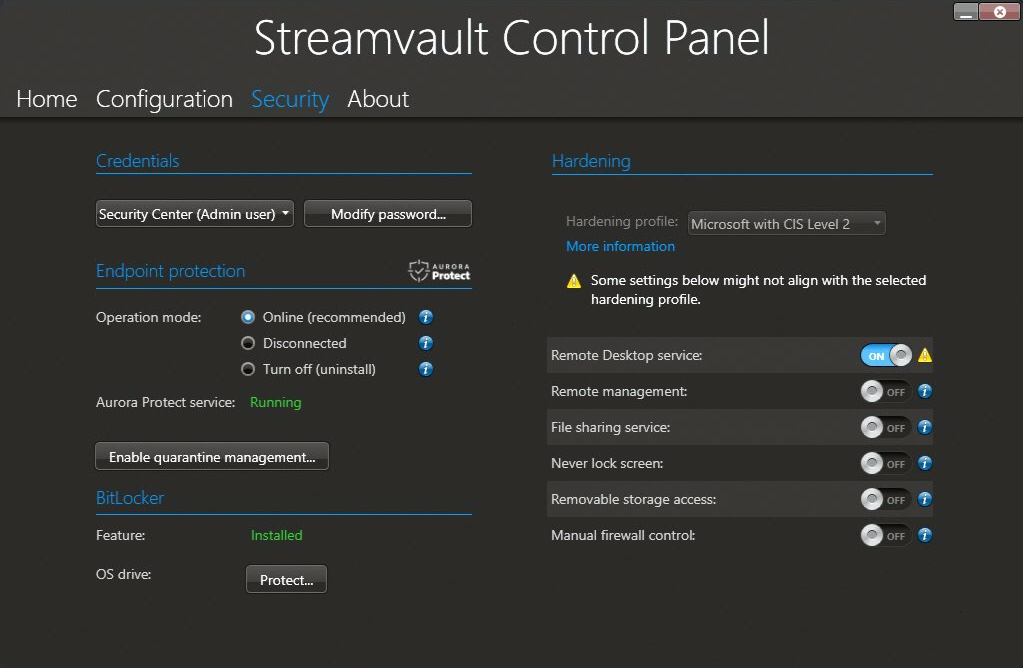

Klicken Sie auf Quarantäneverwaltung aktivieren, um das Bedrohungsmanagement zum Rechtsklickmenü des Aurora Protect-Symbols in der Windows-Taskleiste hinzuzufügen. Mit dieser Option können Sie unter Quarantäne gestellte Objekte löschen. Die Funktionen Logging und Run Protect Detection wurden ebenfalls dem Rechtsklickmenü hinzugefügt. Mit diesen Optionen können Sie auf Protokolle zugreifen bzw. Scans auslösen.

Verschlüsselungseinstellungen

Verwenden Sie den Abschnitt BitLocker, um die BitLocker-Funktion zu installieren und das Betriebssystemlaufwerk auf Ihrer Streamvault™-Appliance zu verschlüsseln.

- Funktion

- Die BitLocker-Funktion ist unter Windows 10 und Windows 11 vorinstalliert. Wenn Sie Windows Server installiert haben, müssen Sie auf Installieren klicken, um die Funktion zu installieren.

- Betriebssystemlaufwerk

- Klicken Sie auf Schützen, um das Betriebssystemlaufwerk (C:) mit BitLocker zu verschlüsseln. Der Entschlüsselungsschlüssel wird auf einem TPM (Trusted Platform Module)-Chip gespeichert, der sich auf der Systemplatine der Streamvault™-Appliance befindet. Wenn das Betriebssystemlaufwerk entfernt oder die Systemplatine ausgetauscht würde, gingen die Informationen auf dem Betriebssystemlaufwerk verloren. Das Betriebssystemlaufwerk kann nicht auf den Entschlüsselungsschlüssel auf dem TPM zugreifen. In diesen Szenarien können Sie einen Wiederherstellungsschlüssel erstellen, der zum Entschlüsseln des Laufwerks verwendet werden kann. Ohne Wiederherstellungsschlüssel muss für die Appliance ein neues Image erstellt und die Software neu installiert werden. Durch die Verschlüsselung des Betriebssystemlaufwerks wird auch das Windows-Administratorkennwort vor unbefugtem Zugriff geschützt.

Weitere Informationen finden Sie unter Verschlüsseln des Betriebssystemlaufwerks.

Einstellungen für die Härtung

Verwenden Sie den Abschnitt Härtung, um ein Härtungsprofil auszuwählen und die Einstellungen für die Systemsicherheit Ihrer Streamvault™ Appliance festzulegen.

Es gibt vier vordefinierte Härtungsprofile:

- Microsoft (nur)

- Dieses Profil für die Härtung wendet Microsoft-Sicherheitsgrundlagen auf Ihr System an. Microsoft Sicherheits-Baselines sind eine Gruppe von Microsoft-empfohlenen Konfigurationseinstellungen, die auf dem Feedback von Microsoft Security Engineering Teams, Produktgruppen, Partnern und Kunden basieren.

- Microsoft mit CIS Stufe 1

- Dieses Härtungsprofil wendet die Microsoft-Sicherheitsbaselines und das Profil des Center for Internet Security (CIS) Level 1 (CIS L1) auf Ihr System an. Das CIS L1 bietet grundlegende Sicherheitsanforderungen, die auf jedem System mit geringen oder gar keinen Leistungseinbußen oder Funktionseinschränkungen implementiert werden können.

- Microsoft mit CIS Stufe 2

-

Dieses Härtungsprofil wendet die Microsoft-Sicherheitsbaselines und die Profile CIS L1 und Level 2 (L2) auf Ihr System an. Das Profil CIS L2 bietet die höchste Sicherheitsstufe und ist für Organisationen gedacht, in denen Sicherheit von größter Bedeutung ist.

BEMERKUNG:Die strenge Sicherheit, die dieses Härtungsprofil mit sich bringt, kann die Systemfunktionalität einschränken und das Remote Management von Servern erschweren.

- Microsoft mit STIG

- Dieses Profil zur Härtung wendet die Microsoft-Sicherheitsbaselines und die Sicherheit Technical Implementation Guides (STIGs) der Defense Information Systems Agency (DISA) auf Ihr System an. Die DISA STIGs basieren auf den Standards des National Institute of Standards and Technology (NIST) und bieten fortschrittlichen Sicherheitsschutz für Windows-Systeme für die Abteilung des US-Verteidigungsministeriums.

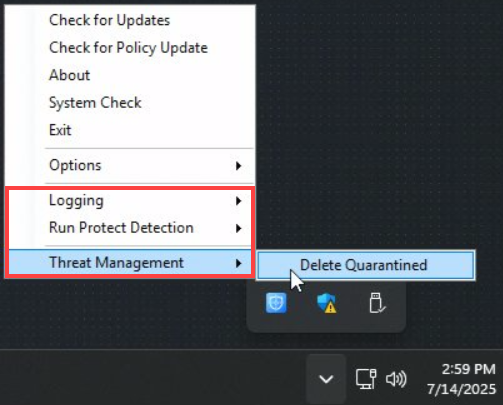

Wenn eine neue Version des von Ihnen ausgewählten Härtungsprofils verfügbar ist, wird eine Schaltfläche Hier klicken, um zu aktualisieren angezeigt. Klicken Sie auf die Schaltfläche, um die Aktualisierung zu übernehmen.

Zusätzlich zu den Härtungsprofilen können die folgenden Sicherheitseinstellungen für das System festgelegt werden:

- Remote Desktop Service

- Erlauben Sie Personen in Ihrem Netzwerk, sich bei der Appliance mithilfe der Anwendung Remotedesktop anzumelden. Um das Gerät vor Malware zu schützen, wurde diese Option standardmäßig deaktiviert.

- Remote Management

- Aktivieren Sie den Remote Support für Microsoft Management Werkzeuge wie Windows Admin Center, Microsoft Server Manager und Remote PowerShell.

- Datei-Sharing Service

- Erlauben Sie Personen in Ihrem Netzwerk, Dateien und Ordner zu teilen, die sich auf der Appliance befinden. Um das Gerät vor Malware zu schützen, wurde diese Option standardmäßig deaktiviert.

- Bildschirm nie sperren

- Wenn diese Option aktiviert ist, bleibt ein Benutzer auch dann angemeldet, wenn er 15 Minuten lang nicht aktiv war.

- Zugriff auf Wechselmedien

- Aktivieren Sie den Zugriff auf einen angeschlossenen USB-Schlüssel oder eine USB-Festplatte über Windows zu erlauben. BEMERKUNG:Benutzer mit administrativen Berechtigungen haben automatisch Zugriff auf Wechselmedien.

- Manuelle Firewall-Steuerung

- Standardmäßig verwendet die Windows Defender-Firewall Gruppenrichtlinienobjekte (Group Policy Objects, GPOs) aus den Härtungsprofilen, um das System zu sichern. Aktivieren Sie diese Option, um die Firewall-Richtlinien manuell zu steuern. Alle Gruppenrichtlinienobjekte werden deaktiviert.

Weitere Informationen dazu finden Sie unter Windows-Firewall deaktivieren.